—

HPI - Stredoeurópsky inštitút pre zdravotnú politiku > Analýzy a komentáre > Bezpečnostný hazard so zdravotnými údajmi

Bezpečnostný hazard so zdravotnými údajmi

utorok, 18. september 2007, 16:00 — Richard Kiškováč

Vytvorenie Národného registra základných zdravotných údajov (NRZZÚ) je nesporne veľmi dobrá myšlienka, avšak je treba si uvedomiť, že všetky jej pozitíva sa môžu veľmi ľahko vytratiť v procese jej realizácie ak jej nebude venovaná dostatočná pozornosť.

Vzhľadom na charakter uchovávaných zdravotných informácií je možné považovať zaistenie ich bezpečnosti za jeden zo základných pilierov tohto informačného systému.

V tlačovej správe Ministerstva zdravotníctva môžeme nájsť ohľadom (technickej?) bezpečnosti len strohé a všeobecné konštatovanie:

„O technickom zabezpečení údajov sa v zákone o zdravotnej starostlivosti č. 576/2004 Z. z. nehovorí – tento zákon nie je projekt. Pri realizácii riešenia registra budú používané všetky ustanovenia zákonov a noriem týkajúcich sa bezpečnosti informačných systémov a ochrany osobných údajov.“

V súčasnej slovenskej legislatíve je vyžadovaná určitá forma zabezpečenia informačných systémov (IS) jedine zákonom o ochrane osobných údajov. V praxi to znamená vypracovanie bezpečnostného projektu pre tento IS čo je nepochybne tým správnym krokom avšak väčšinou je to len formálne deklarovanie bezpečnosti a nie jej efektívne riadenie. Každopádne je plnenie tejto povinnosti v zákonom vymedzenom rámci vynútiteľné. Keďže iné zákonné požiadavky dnes v našom legislatívnom systéme neexistujú, pre NRZZÚ je reálne záväzné implementovať iba požiadavky zákona o ochrane osobných údajov. Prakticky bude potom pre takýto IS zákonom vyžadované rovnaké zabezpečenie ako pre IS personálnej agentúry, alebo internetového obchodu, čo je už samo o sebe absurdné a neprijateľné.

V prvom rade je potrebné zdravotné údaje, odlíšiť od osobných a charakterizovať ich ako samostatnú kategóriu informácií. Ďalej je nevyhnutné definovať podmienky elektronického spracovávania takýchto údajov a tiež konkrétne požiadavky na bezpečnosť informačných systémov, ktoré s týmito dátami pracujú. Vytvorenie legislatívneho rámca musí byť prvoradé pred akýmkoľvek iným krokom inak je adekvátne zabezpečenie informačných systémov pracujúcich so zdravotnými údajmi nevynútiteľné čiže reálne žiadne. V USA sú týmto spôsobom stanovené požiadavky pre bezpečnosť zdravotníckych IS v zákone Health Insurance Portability and Accountability Act (detailne HIPAA – Administrative Simplification). Taktiež v Európskej únii je tejto problematike venovaná zvláštna pozornosť. V súčastnej dobe je pripravovaný pre sektor zdravotníctva návrh normy ISO 27799 (TC 215) Health Informatics – Security management in health using ISO/IEC 17799 (Zdravotná Informatika – Bezpečnostný manažment v zdravotníctve s využitím ISO/IEC 17799). Tento štandard bude súčasťou novej série ISO štandardov radu 27000, ktoré sa týkajú (resp. sa budú týkať) manažmentu informačnej bezpečnosti.

V súvislosti s vynútiteľnosťou je potrebné brať do úvahy aj fakt, či je vhodné, ak bude NRZZÚ štátnou organizáciou spadajúcou pod pôsobnosť ministerstva zdravotníctva. Dôležité je to z dôvodu, že ministerstvo bude fakticky nútiť samo seba spĺňať požiadavky, ktoré definuje. Je to podobné situácii, keď je IT bezpečnosť súčasťou IT oddelenia: oddelenie vlastne kontroluje samo seba. Možno sa to zdá na prvý pohľad bezproblémové, ale v praxi takéto vzťahy medzi subjektom, ktorý definuje požiadavky a objektom, ktorý ich má implementovať nefungujú úplne tak ako by sa od nich očakávalo. Vzniká tu riziko napríklad pri oznamovaní bezpečnostných incidentov, kde sa môže ľahko stať, že incident bude zastieraný a utajovaný, aby sa predišlo sankciám. Ďalej si viem len ťažko predstaviť dostatočne kvalifikovaný personál samotného bezpečnostného manažmentu ako aj IT oddelenia v štátnej inštitúcii, ktorá ohodnotením nedokáže konkurovať privátnemu sektoru. Prináša to ďalšie riziká ako nedostatočnú úroveň zabezpečenia, alebo riziká vyplývajúce z nespokojnosti slabo platených zamestnancov.

Pre lepšiu ilustráciu problematiky si uveďme pár príkladov:

Príklad č. 1

San Jose Mercury News v marci 2005 zverejnil správu, že nespokojný zamestnanec organizácie Kaiser Permanente uverejnil dôverné zdravotné informácie 140-tich osôb na svojej weblogovej stránke.

Príklad č. 2

21. júla 2007 Washington Post podal správu, podľa ktorej zamestnanci organizácie Science Applications International Corporation (SAIC) prenášali zdravotné informácie 867 000 členov armády USA otvorene bez šifrovania prostredníctvom Internetu čím ich vystavili obrovskému riziku prezradenia a zneužitia.

Ako vidíme, bezpečnosť informačného systému nie je možné definovať iba vo vzťahu k vonkajšiemu prostrediu a ani strikne ako „technickú“ (viď tlačová správa). Podľa štatistiky DTI Information Security Breaches Survey 2006 z Veľkej Británie je pomer externých a interných bezpečnostných incidentov takmer rovnaký, aj keď je treba uviesť, že podľa CSI/FBI Computer Crime and Security Survey väčšina externých incidentov je spôsobená počítačovými vírusmi a veľmi vysoké percento patrí práve zneužitiu prístupov internými pracovníkmi. Prezentovaný model autentizácie a autorizácie do IS NRZZÚ dvoma kartičkami spolu s trvalým zaznamenávaním ako „super bezpečný“ je možné považovať za veľmi smiešny pokus o zavádzanie laickej verejnosti, ktorý ale svedčí o nepochopení komplexného t. j. systematického riadenia informačnej bezpečnosti. Technické zabezpečenie je iba jedným z veľmi dôležitých prvkov Systému riadenia informačnej bezpečnosti.

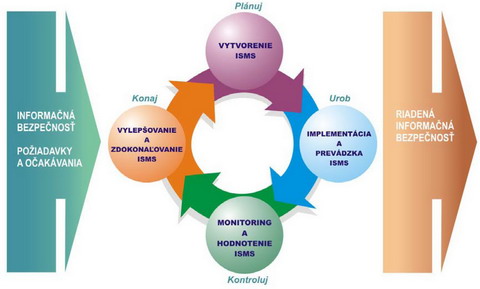

Čo je to vlastne Systém riadenia informačnej bezpečnosti (ISMS – Information Security Management System)?

Úlohou ISMS je zaistiť bezpečnosť informácií prostredníctvom súboru vhodných riadiacich prvkov ako politík, procesov, procedúr, organizačných štruktúr ale aj funkcionalitami hardwaru a softwaru. Tieto riadiace prvky musia byť vytvorené, implementované, monitorované, prehodnocované a podľa potreby vylepšované za účelom dosiahnutia bezpečnostných a ostatných funkcií informačného systému.

Pri definovaní ISMS je v prvom rade potrebné poznať všetky úlohy informačného systému a procesy ktoré tieto úlohy budú generovať. Pre tieto procesy je potrebné definovať kontrolné a zabezpečovacie mechanizmy tak, aby sa minimalizovalo bezpečnostné riziko na prijateľnú mieru. Bezpečnostné požiadavky je potrebné mať na zreteli už pri prvotnom návrhu IS, čím sa predíde problémom s nasadzovaním kontrolných opatrení na systém, ktorý s nimi nepočítal. Tento problém je dnes dosť veľkou prekážkou pri implementácii bezpečnostných prvkov na staršie IS, ktoré neboli navrhnuté tak, aby spĺňali bezpečnostné požiadavky. Preto je dôležité, aby sa už procesu definovania funkcií systému zúčastnili všetky subjekty, ktoré budú so systémom v interakcii (v tomto prípade lekári, zdravotné poisťovne a pod.).

Základným princípom ISMS je nastaviť vzťahy medzi všetkými prvkami IS tak, aby vzájomne na seba pôsobili, čoho výsledkom bude napĺňanie požadovaných bezpečnostných cieľov. Jednoduchý príklad: prístup užívateľov je monitorovaný systémom a taktiež periodicky (napr. na mesačnej báze) vyhodnocovaný bezpečnostným personálom na základe prístupovej matice. Denne sú tiež sledované hlásenia IDS, ktorý je nastavený na detekciu prístupu k určitým zdrojom, k tomu je stanovený jednoznačný proces ako riešiť, komu oznamovať a ako eskalovať nezrovnalosti, problémy a incidenty. Pri správnom fungovaní tohto procesu sa docieli súlad s požiadavkami na autorizáciu a autentizáciu užívateľov pracujúcich s citlivými dátami a zaistí sa aktívny manažment prístupov.

Z uvedeného je zrejmé, že riadenie informačnej bezpečnosti nie je iba deklarovanie politík a procedúr, ale zároveň musí zaistiť aj ich účinné presadzovanie, monitorovanie a kontinuálne zdokonaľovanie. Fungujúci systém môžeme vidieť na uvedenom príklade zdravotných informácií členov armády USA, kde bolo odhalené prenášanie nešifrovaných dát prostredníctvom monitoringu sieťovej prevádzky ešte predtým, ako by došlo k ich zneužitiu treťou stranou. Samozrejme, výsledkom bolo prehodnotenie opatrení, ich doplnenie poprípade prijatie nových, aby sa podobným únikom citlivých informácií zamedzilo. Podobný je prípad nešifrovanej bezdrôtovej komunikácie na Krajskom súde v Banskej Bystrici, kde ale zatiaľ nie je možné stanoviť. či došlo k zneužitiu siete alebo nie. Zrejmé je, že tu chýbali účinné nástroje na zistenie súladu požadovaných opatrení s reálnym stavom, ako napríklad periodický interný audit (nemožno tu hovoriť o systéme).

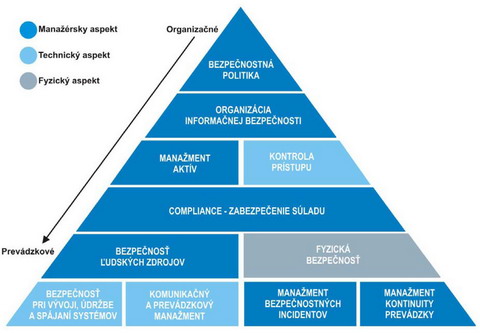

Pre detailné zaoberanie sa uvedenými procesmi nie je priestor, ale je treba si uvedomiť že ISMS je funkčný iba ako celok a procesy jednotlivých oblastí spolu súvisia, podmieňujú a doplňujú celý systém. Je síce možné implementovať iba niektoré požiadavky, ale to potom nemôžeme hovoriť o systéme riadenia. Ako najdôležitejšie časti ISMS sú Inventarizácia a klasifikácia aktív (Asset Inventory and Classification) a Analýza rizík (Risk Assassment). Niekde sa môžeme stretnúť aj s pojmom Manažment rizík (Risk Management), ktorým sa tiež dosť nešťastne označuje riadenie informačnej bezpečnosti. Len pre informáciu: jednou veľmi významnou súčasťou ISMS, ktorej sa však dnes nevenuje dostatočná pozornosť je Program bepečnostného vzdelávania zamestnancov (Security awareness program), ktorého úlohou je udržiavania zainteresovanosti zamestnancov v informačnej bezpečnosti. Ďalšími dôležitými súčasťami ISMS sú tiež: Manažment zraniteľností (Vulnerability management), sčasti sem patrí aj Manažment zmien (Change management), Manažment záplat (Patch management), Bezpečnosť pri vývoji aplikácií (Security in Application Development) a mnohé iné.

Podľa dostupných informácií sa zdá, že ministerstvo sa snaží návrh legislatívneho rámca pre NRZZÚ prispôsobiť konkrétnemu návrhu existujúceho dodávateľa. To prakticky znamená, že nevieme presne aké funkcie tento systém má zabezpečovať, ale už vieme ako to bude robiť. Tento legislatívny rámec ďalej nestanovuje žiadnu požiadavku pre adekvátne zabezpečenie spracúvaných informácií a ponecháva priestor pre benevolenciu pri samotnej realizácii zabezpečenia. Je tu aj ďalšia otázka, že ak to nie je projekt, čo to potom je? Hazard s takými citlivými dátami ako sú napríklad zdravotné údaje o osobách s vrodenou chybou srdca, srdcovocievnym ochorením, cievnou mozgovou príhodou, s vrodenou vývojovou chybou, o rodičke, o novorodencoch alebo os vrodenou umelom prerušení tehotenstva, o pohlavných chorobách, o užívateľoch drog atď. je však absolútne neprípustný bez ohľadu na to, na ktorej strane politického spektra sa nachádzame. Z histórie poznáme veľké množstvo príkladov ako starostlivo boli utajované informácie o zdravotnom stave politikov počas volebných období, preto že by znamenali rapídne zníženie šancí na úspech. Podcenenie bezpečnosti takéhoto informačného systému postihne všetkých, paradoxne však v konečnom dôsledku hlavne tých, ktorí umožnili kompromisy a benevolenciu pri ochrane týchto nadmieru citlivých dát.

Prihláste sa na odber newslettera

Newsletter

Počet lekární rastie. Zlepšuje sa dostupnosť?

Analýza lekárenského trhu v SR a v ČR

Odvodový bonus v kontexte reformy verejného zdravotného poistenia

Rozpočet: prekvapenie sa nekoná

Od

Tomáš Szalay

Mezinárodní porovnání mezd lékařů a sester

Vnitřní diferenciace mezd lékařů a sester v České republice

Relativní mzdy v sektoru zdravotnictví

Zmeny prídu až po voľbách

Od

Tomáš Szalay

Monitoring

Prečo liečba neplodnosti láka oligarchov

Od

etrend.sk

Zdravotné sestry budú protestovať proti rozkrádaniu zdravotníctva

Od

pravda.sk

Biznis s titulmi: Kto platí, môže byť v testoch aj podpriemerný

Od

projektN.sk

Nemocniciam zavesil Kažimír pred nos 50 miliónov. Bude ich pánom

Od

etrend.sk

Prieskum v piešťanskej nemocnici si každý vysvetľuje po svojom

Od

pravda.sk

Prečítali sme si

- Transparency: Prestanú nemocnice s neefektívnymi nákupmi... zemiakov?

- Transparency: Polovica nemocníc nemá na pacienta čas

- Lekár: Treba iný typ zmeny, viac prístrojov nepomôže

- Na zdravotníckych eurofondoch najviac zarobil Širokého Váhostav

- Analýza Operačného programu zdravotníctvo 2007-2013: Viac verejnej kontroly eurofondov

- Veľké nemocnice nakupovali elektrinu najdrahšie

- Prešetrovanie údajnej štátnej pomoci pre SZP a VšZP [pdf]

developed by enscope, s.r.o.